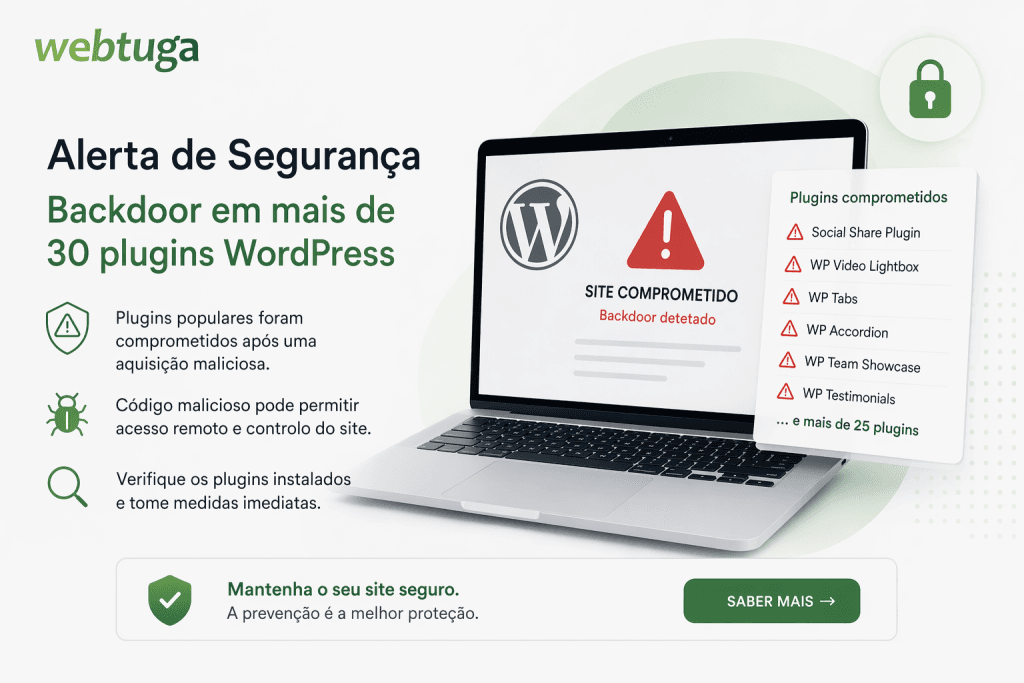

Foi recentemente identificada uma campanha de comprometimento em larga escala que afetou dezenas de plugins WordPress legítimos, colocando em risco milhares de websites em todo o mundo.

A investigação foi divulgada pela Anchor, que detalha como um atacante adquiriu vários plugins populares e introduziu código malicioso em todos eles: Someone Bought 30 WordPress Plugins and Planted a Backdoor in All of Them.

🔍 Como o ataque foi realizado

Este incidente é um exemplo clássico de supply chain attack (ataque à cadeia de fornecimento):

- O atacante adquiriu a propriedade de vários plugins WordPress legítimos;

- Esses plugins já tinham milhares de instalações ativas;

- Após a aquisição, foi introduzido um backdoor diretamente no código dos plugins;

- O código malicioso foi incluído em updates aparentemente normais;

- O payload ficou dormente durante vários meses;

- Posteriormente, foi ativado remotamente em massa;

O mais preocupante é que tudo isto ocorreu sem levantar suspeitas imediatas, já que os updates vinham de plugins considerados confiáveis.

🧠 Como foi esta situação identificada?

A descoberta ocorreu após a identificação de comportamentos anómalos em websites de clientes, acompanhados pela deteção de tráfego suspeito e chamadas externas inesperadas, o que levou à realização de uma auditoria manual aos ficheiros de plugins recentemente atualizados.

Durante essa investigação, foi identificado código malicioso que permitia a execução remota de comandos, a criação de utilizadores administrativos ocultos e a injeção de conteúdo malicioso nos websites.

📅 Timeline do incidente

Fase 1: Aquisição dos Plug-ins (meses antes do ataque)

- Plugins populares foram comprados por um novo proprietário

Fase 2: Introdução do backdoor

- Código malicioso inserido em versões aparentemente legítimas

Fase 3: Distribuição silenciosa

- Updates disponibilizados via WordPress (automáticos ou manuais)

- Sites começam a instalar versões comprometidas

Fase 4 — Ativação (abril de 2026)

- Backdoor ativado remotamente

- Execução de payloads em larga escala

📦 Lista completa de plugins WordPress comprometidos

De acordo com a investigação da Anchor Hosting, os plugins associados ao ecossistema WP OnlineSupport / Essential Plugin que foram comprometidos incluem:

- Social Share Plugin

- WP Video Lightbox

- WP Responsive Recent Post Slider

- WP Tabs

- WP Accordion

- WP Team Showcase and Slider

- WP Testimonials

- WP Logo Showcase

- WP Slick Slider and Image Carousel

- WP Blog and Widgets

- WP News and Scrolling Widgets

- WP Latest Posts

- WP Categories Widget

- WP Post Ticker

- WP Featured Content and Slider

- WP Testimonial Slider and Showcase

- WP Team Members

- WP Logo Carousel

- WP Responsive Services

- WP Timeline

- WP Portfolio

- WP Grid Layout

- WP Masonry Layout

- WP Image Gallery

- WP Image Slider

- WP Carousel

- WP Content Slider

- WP Post Carousel

- WP Media Slider

- WP Product Slider

⚠️ Nota importante: Alguns destes plugins existem com nomes muito semelhantes ou versões duplicadas. O denominador comum é o developer “WP OnlineSupport” / “Essential Plugin”, que foi o alvo da aquisição.

🚨 O que o backdoor permitia fazer

Os plugins comprometidos incluíam funcionalidades maliciosas como:

- Execução remota de código (RCE)

- Criação de utilizadores administradores escondidos

- Download e execução de payloads adicionais

- Inserção de spam SEO e redirecionamentos

- Comunicação com servidores externos de controlo (C2)

Isto significa que um atacante podia assumir controlo total dos websites comprometidos.

⚠️ O que torna este caso especialmente grave?

Este incidente levanta preocupações sérias sobre o ecossistema WordPress:

- Plugins podem mudar de proprietário sem validação rigorosa

- Não existe alerta automático para os utilizadores

- Updates maliciosos podem ser distribuídos via canais legítimos

- Mesmo plugins populares podem tornar-se vetores de ataque

Ou seja, confiar apenas na reputação passada de um plugin já não é suficiente.

✅ O que deve fazer imediatamente

Se tem um site WordPress, recomendamos que:

1. Valide os plugins instalados

- Verifique se utiliza plugins da família “WP Online Support” ou “Essential Plugin”;

2. Remova plugins suspeitos

- Especialmente plugins não mantidos ou com histórico duvidoso;

3. Verifique sinais de comprometimento

- Utilizadores administrativos que sejam desconhecidos;

- Código estranho em ficheiros PHP;

- Alterações recentes inesperadas;

4. Restaure backups seguros

- Preferencialmente anteriores à instalação dos updates suspeitos;

5. Atualize credenciais

- Credenciais de acesso à instância WordPress;

- Nomes das Bases de dados e Utilizadores MySQL/MariaDB;

- Credenciais de Acesso ao painel de controlo (cPanel, Plesk, DirectAdmin) e FTP / SSH;

6. Implemente medidas de segurança extra

- Monitorização de integridade de ficheiros;

- Implementação de 2 Factor Authentication;

- Controlo da Gestão de Atualizações de Plug-ins manual;

🧠 Conclusão

Este caso demonstra uma evolução significativa nas técnicas de ataque, uma vez que em vez de explorar vulnerabilidades, os atacantes estão a adquirir plug-ins que já são utilizados em larga escala e têm histórico de reputação.

Para empresas e gestores de websites, isto reforça a necessidade de:

- Efetuar auditorias de segurança regulares;

- Reduzir o número de plugins utilizados e acompanhar o histórico de atualizações;

- Escolher mais rigorosamente os fornecedores de plug-ins/themes;

- Implementar monitorização contínua dos seus sites;

- Rever alterações de código dos plug-ins utilizados;